Компьютеры в Европе и Азии подверглись массированной кибератаке с использованием неизвестного ранее «вируса-вымогателя», вредоносная программа добралась и до России, сообщает «Би-би-си».

Группа экспертов по кибербезопасности MalwareHunterTeam утверждает, что больше всех в результате атаки пострадали серверы на территории России и Тайваня. Под ударом оказались и другие страны: Великобритания, Испания, Италия, Германия, Португалия, Турция, Украина, Казахстан, Индонезия, Вьетнам, Япония и Филиппины.

Группа экспертов по кибербезопасности MalwareHunterTeam утверждает, что больше всех в результате атаки пострадали серверы на территории России и Тайваня. Под ударом оказались и другие страны: Великобритания, Испания, Италия, Германия, Португалия, Турция, Украина, Казахстан, Индонезия, Вьетнам, Япония и Филиппины.

«Новый вирус распространяется с безумной скоростью», — цитирует РИА Новости заявление MalwareHunterTeam.

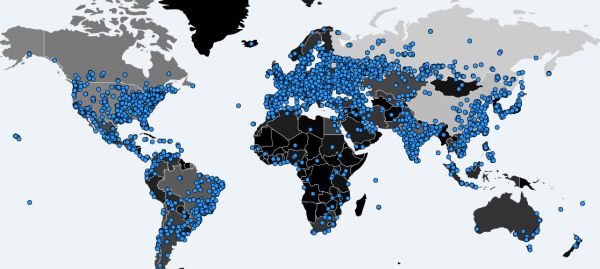

Вот так выглядит мировая карта распространения вируса. Чем насыщеннее цвет, тем большее количество попыток заражения вирусом совершено. Если верить изображению, то больше всех страдают Россия, Украина и Япония. Не задеты угрозой только африканские страны, Австралия и несколько государств Азии и Латинской Америки.

#Wannacry spreading out in the world, one of the biggest ever seen. How to find the criminals? payment in #bitcoinpic.twitter.com/igeJjunrx0 https://t.co/1QpR9fSqDm

— Vincenzo Santoro (@santenzo) 12 мая 2017 г.

На диаграмме также отчетливо видно, что наибольшие проблемы с атакой испытывает Россия. Следом — Украина и Индия, правда, с очень большим отрывом. Примечательно, но Великобритания, где пользователи сети острее всего реагируют на атаку, даже не вошла в топ-20 наиболее пострадавших стран.

Like, UK isn’t even on this graph yet the media is pointing where? #WannaCry indeed pic.twitter.com/kfTlX3SWHJ

— yawnbox (@yawnbox) 12 мая 2017 г.

Что это за вирус?

«Специалисты «Лаборатории Касперского» проанализировали информацию о заражениях программой-шифровальщиком, получившей название WannaCry, с которыми 12 мая столкнулись компании по всему миру. На данный момент «Лаборатория Касперского» зафиксировала порядка 45 тыс. попыток атак в 74 странах по всему миру. Наибольшее число попыток заражений наблюдается в России», — сообщили «Интерфаксу» в пятницу в «Лаборатории Касперского».

По его словам, за расшифровку данных злоумышленники требуют заплатить в биткоинах выкуп, равный 600 долларам.

В центре страницы — три вопроса к пользователю: What Happened to My Computer? («Что случилось с моим компьютером?»), Can I Recover My Files? («Могу ли я восстановить свои файлы?») и How Do I Pay? («Как мне заплатить?»). При этом каждый из вопросов сопровожден указаниями к действию.

В левой части страницы размещены два таймера с обратным отсчетом: один — о том, сколько времени у вас остается до осуществления платежа, другой показывает, сколько осталось до потери всех заблокированных файлов.

В настоящее время эксперты лаборатории анализируют образцы вредоносного ПО для установления возможности расшифровки данных, отметил представитель компании.

В настоящее время эксперты лаборатории анализируют образцы вредоносного ПО для установления возможности расшифровки данных, отметил представитель компании.

Эксперты по безопасности из MalwareHunterTeam и «Лаборатории Касперского» сошлись во мнениях, что компьютеры атакованы вирусом WannaCry. По данным Financial Times, он представляет собой модифицированную вредоносную программу Агентства национальной безопасности США Eternal Blue.

Она позволяет вирусу распространиться через протоколы обмена файлами, которые установлены на компьютерах многих организаций.

Он пояснил, что атака происходила через известную сетевую уязвимость Microsoft Security Bulletin MS17-010, после чего на зараженную систему устанавливался набор скриптов, используя который злоумышленники запускали программу-шифровальщик.

«Все решения «Лаборатории Касперского» детектируют данный руткит как MEM:Trojan.Win64.EquationDrug.gen. Решения «Лаборатории Касперского» также детектируют программы-шифровальщики, которые использовались в этой атаке следующими вердиктами: Trojan-Ransom.Win32.Scatter.uf; Trojan-Ransom.Win32.Fury.fr; PDM:Trojan.Win32.Generic (для детектирования данного зловреда компонент «Мониторинг Системы» должен быть включен)», — отметил он.

По его словам, для снижения рисков заражения компаниям рекомендуется установить специальный патч от Microsoft, убедиться в том, что включены защитные решения на всех узлах сети, а также запустить сканирование критических областей в защитном решении.

«После детектирования MEM:Trojan.Win64.EquationDrug.gen необходимо произвести перезагрузку системы; в дальнейшим для предупреждения подобных инцидентов использовать сервисы информирования об угрозах, чтобы своевременно получать данные о наиболее опасных таргетированных атаках и возможных заражениях», — подчеркнул представитель «Лаборатории Касперского».

Представители Microsoft заявляют, что тот пробел, которым сегодня воспользовались мошенники, Windows как раз и закрыл 14 марта вместе с обновлением. Те, кто с этого момента все же увидел надпись «Идет обновление системы», как говорят в компании, в безопасности.

В ESET Russia, тем не менее, говорят, что вирус как раз эксплуатирует уязвимость большинства версий Microsoft. «При эксплуатации уязвимости запускается сетевой шифратор, и расшифровка файлов практически невозможна. Способ защититься от этого вируса — обновить ОС», — сказал «Газете.Ru» Виталий Земских, руководитель отдела поддержки продаж ESET Russia. К слову, собеседник подтвердил, что мартовскими обновлением ОС MS17010 все «фиксится», как нужно.

Group-IB определила особенности вируса:

[message_box title=»Справка Marketsignal: Group-IB» color=»yellow»]Компания Group-IB занимается предотвращением и расследованием киберпреступлений[/message_box]

В сообщении компании говорится, что у вируса, получившего название WannaCry (Wanna Decryptor), есть две особенности. Первая заключается в том, что программа «использует эксплоит ETERNALBLUE, который был выложен в открытый доступ хакерами Shadow Brokers», рассказали в Group-IB.

Там отметили, что эта уязвимость была закрыта для ОС Windows Vista и старше в обновлении от 9 марта, а патча для старых ОС (в том числе Windows XP и Windows server 2003) не будет, так как они выведены из-под поддержки.

По данным Group-IB, второй особенностью WannaCry является способность не только шифровать файлы, но и сканировать интернет на предмет уязвимых хостов. «То есть если зараженный компьютер попал в какую-то другую сеть, вредоносное ПО распространится и в ней тоже — отсюда и лавинообразный характер заражений», — объяснили в компании.

Еще одной особенностью активно обсуждаемого вируса является его избирательность при выборе файлов — он шифрует не все файлы, а только наиболее «чувствительные» (документы, базы данных, почту).

Четвертая особенность WannaCry заключается в том, что для подключения к командным серверам программа устанавливает браузер Tor (обеспечивает анонимность в интернете) и осуществляет соединение через него.

Вредонос не только криптует файлы, но и сам осуществляет сканирование интернета на предмет уязвимых хостов (тысячи IP адресов) #WannaCry pic.twitter.com/AJ3UXdChAH

— Group-IB (@GroupIB) 12 мая 2017 г.

Хакеры используют программы-шифровальщики для атак все чаще, отметили в Group-IB. «В 2016 году количество таких атак увеличилось более, чем в 100 раз по сравнению с предыдущим годом», — привели статистику эксперты, добавив, что под ударом могут находиться совершенно различные компании и организации — даже некоммерческие.

Кто подвегся атакам?

Различные СМИ по всему миру пишут, что главными целями киберпреступников стали все же телекоммуникационные системы и больницы.

По данным СМИ, хакерской атаке подверглись компьютеры, подключенные к внутренним сетям Следственного комитета и МВД России. В МВД РФ признали, что в пятницу компьютеры ведомства все же подверглись вирусной атаке. По словам официального представителя МВД Ирины Волк, заражено было меньше 1% компьютеров.

Все успели вовремя отследить и локализовать. «Департаментом информационных технологий, связи и защиты информации МВД России была зафиксирована вирусная атака на персональные компьютеры ведомства, находящиеся под управлением операционной системы Windows. Благодаря своевременно принятым мерам было блокировано порядка тысячи зараженных компьютеров, что составляет менее 1%», — цитирует ТАСС.

МЧС России также сообщило о попытках атаковать их компьютеры. Ничего у хакеров не вышло.

«Все попытки вирусных атак на компьютеры были блокированы, заражению не подвергся ни один компьютер. Все интернет-ресурсы МЧС России работают в штатном режиме», — сообщили ТАССу в пресс-службе ведомства.

Министерство здравоохранения РФ зафиксировало вирусные атаки на свои компьютеры и оперативно отразило их. Об этом сообщил помощник министра здравоохранения Никита Одинцов.

Сообщаю, что @MINZDRAV_RF оперативно отразил начавшиеся атаки и закрыл уязвимости. https://t.co/zUg401FicC

— Никита Одинцов (@NikitaOdintsov) 12 мая 2017 г.

Ранее стало известно, что из-за действий хакеров была нарушена работа 40 британских больниц по всей стране. Атака также затронула испанскую телекоммуникационную компанию Telefonica.

Об этом сообщила газета The Independent, которая приводит мнение директора по стратегии безопасности компании Anomali Labs Трэвиса Фаррала.

«Эта кибератака имеет гораздо более широкий охват, чем только лишь (поражение компьютерных систем) NHS. Похоже, что это гигантская кампания, которая в наибольшей степени ударила по Испании и по России», — цитирует газета Фаррала, представляющего организацию, специализирующуюся на работе в сфере кибербезопасности.

«Эта кибератака имеет гораздо более широкий охват, чем только лишь (поражение компьютерных систем) NHS. Похоже, что это гигантская кампания, которая в наибольшей степени ударила по Испании и по России», — цитирует газета Фаррала, представляющего организацию, специализирующуюся на работе в сфере кибербезопасности.

Российскому оператору сотовой связи «Мегафон» тоже пришлось отключить часть компьютерной сети в связи с тем, что компьютеры сотрудников компании подверглись хакерской атаке. Как рассказал ТАСС директор «Мегафона» по связям с общественностью Петр Лидов, компьютеры сотрудников оператора стали внезапно перезагружаться, после перезагрузки возникало всплывающее окно с требованием заплатить $300, которое не позволяло продолжить работу.

Системы информационной безопасности Сбербанка в пятницу зафиксировали попытки хакерских атак, но проникновений вирусов в систему не произошло, сообщили в пресс-службе крупнейшего российского банка.

Комментарии:

Тереза Мэй выступила с обращением по поводу атак, пишет Sky News. Говорит, что это не целенаправленное нападение на медучреждения страны, а «международное нападение, от которого пострадали некоторые страны и организации».

Глава представительства Avast в России и СНГ Алексей Федоров в беседе с «Газетой.Ru» подчеркнул, что сегодняшняя атака — одна из самых масштабных. «Судя по специализации большей части жертв, которые в первую очередь подверглись атаке (медучреждения), злоумышленники постарались добраться до организаций, для которых оперативный доступ к информации и корректная работа IT-инфраструктуры являются в буквальном смысле вопросом жизни и смерти.

Соответственно, они будут готовы быстро заплатить вымогателям деньги, чтобы вернуть работоспособность своей инфраструктуры», — комментирует ситуацию Федоров.

Также он констатировал, что «циничность и масштабы деятельности компьютерных злоумышленников растут». «Мы имеем дело с хорошо скоординированной атакой международного уровня», — добавил представитель Avast и посоветовал пользователям ПК строго соблюдать правила компьютерной безопасности.

Герман Клименко: «Компьютерный вирус, поразивший серверы медицинских учреждений Великобритании, а также других стран и компаний, включая российскую компанию «Мегафон», не принесет больших экономических потерь. Такое мнение высказал в эфире телеканала РБК советник президента РФ по интернету».

«Кто-то пострадает, но не уверен, что в денежном исчислении какие-то будут катастрофы. Может, будет утечка каких-то данных, но говорить о том, что от этого пострадает экономика, не стоит», — отметил Клименко.

По его словам, за хакерской атакой стоит обычная жажда наживы, однако, бороться с подобными явление следует, используя компьютерную грамотность.

«Это не военная операция, а классическая алчность. Единственный способ борьбы — компьютерная грамотность: антивирусы, обновление баз данных. Большой катастрофы нет, но бороться надо», — пояснил советник президента.

WikiLeaks напомнил, как предупреждал об опасности бесконтрольного вирусного ПО

WikiLeaks предупреждал о бесконтрольном распространении спецслужбами США вредоносных программ.

— Если не можешь сохранить в тайне — не создавай: источник Vault 7 предупреждал об огромном риске распространения кибероружия США среди преступников, — написал сайт.

— Если не можешь сохранить в тайне — не создавай: источник Vault 7 предупреждал об огромном риске распространения кибероружия США среди преступников, — написал сайт.

If you can’t secure it—don’t build it: #Vault7 whistleblower warned US cyber weapons are extreme proliferation risk https://t.co/K7wFTdlC82 pic.twitter.com/SP1x7AfDF6

— WikiLeaks (@wikileaks) 12 мая 2017 г.

Сноуден: АНБ косвенно виновата в кибератаке, поразившей компьютеры в 74 странах

Агентство национальной безопасности (АНБ), электронная разведка США, косвенно несет ответственность за кибератаку, поразившую в пятницу десятки тысячи компьютеров в десятках стран мира, в том числе в больницах Великобритании. Такую точку зрения высказал бывший сотрудник американских спецслужб Эдвард Сноуден на своей странице в сети Twitter.

«Вот это да: решение АНБ создать инструменты для атаки на американское программное обеспечение сейчас угрожает жизни пациентов в больницах», — написал Сноуден. «Несмотря на предупреждения, АНБ создала опасные инструменты для проведения атак, которые могут поражать западное программное обеспечение, сегодня мы видим, чего это стоило», — добавил он.

«Вот это да: решение АНБ создать инструменты для атаки на американское программное обеспечение сейчас угрожает жизни пациентов в больницах», — написал Сноуден. «Несмотря на предупреждения, АНБ создала опасные инструменты для проведения атак, которые могут поражать западное программное обеспечение, сегодня мы видим, чего это стоило», — добавил он.

[message_box title=»Справка Marketsignal: Эдвард Сноуден» color=»yellow»]Эдвард Сноуден — бывший сотрудник ЦРУ США, работавший также в частной компании, выполнявшей заказы АНБ. В 2013 году он предал огласке сведения о методах электронной слежки американских спецслужб. Спасаясь от преследования со стороны США, Сноуден направил запросы на получение убежища властям более чем 20 стран, включая Россию. 1 августа 2014 года он получил вид на жительство в РФ на три года и с тех пор находится на территории России.[/message_box]

«Если бы АНБ сообщило бы об уязвимости программы, когда она обнаружила ее, то больницы имели бы годы — не месяцы — на то, чтобы подготовиться», — добавил бывший сотрудник спецслужб США. «В свете сегодняшней атаки, Конгресс (США — прим. ТАСС) должен спросить у АНБ, известно ли ему о других уязвимостях в программном обеспечении, которое используется в наших больницах», — считает Сноуден.

Как от этого защититься?

- Установить официальный патч от Microsoft, который закрывает используемую в атаке уязвимость.

- Убедиться, что включены защитные решения на всех узлах сети.

- Если используется защита от «Лаборатории Касперского», то следует проверить наличие компонента System Watcher («Мониторинг Системы») и включить его, а также запустить задачу сканирования критических областей.

- Если обозначенный выше руткит будет найден, то нужно перезагрузить компьютер.

- Чтобы избежать подобных инцидентов в будущем, в «Лаборатории Касперского» рекомендуют использовать сервисы информирования об угрозах, чтобы своевременно получать данные о наиболее опасных таргетированных атаках и возможных заражениях.

Профилактика

- Обновляйте установленные антивирусные программы в строго установленные сроки.

- Обращайте внимания на то, какие файлы из почты вы скачиваете на свой рабочий и домашний компьютер.

- Лучше всего если вашим компьютером, что на работе, что дома, пользуетесь только вы.

- Обновляйте все приложения и программы. Программисты работают над устранением брешей в безопасности своего софта. Не пренебрегайте их трудом.

- Установите антивирусы на мобильные устройства.

- Будьте осторожны даже с теми источниками, которым вы доверяете. Их тоже могут взломать.

- Сочетайте разные антивирусные технологии. Не только общее сканирование, но и сканеры на отдельные, например, браузеры.

- Имейте запасную антивирусную программу, софт которой записан на отдельный — «чистый» и проверенный носитель.

- От греха подальше, делайте резервные копии важных документов на отдельном носителе.

- Эксперты говорят, что самый простой обезопасить себя от атаки — это закрыть порт 445.

- И главное, если вас вдруг «взломали», не паникуйте. Главное, помните, что любую проблему можно исправить.

Источник: Газета.ру